Uwaga sprzedający samochody, obserwujemy falę ataków na klientów OTOMOTO.PL

Osoby wystawiające oferty sprzedaży samochodów w serwisie OTOMOTO.PL są przedmiotem fali ataków zdeterminowanych przestępców. Ogłoszeniodawcy po wystawieniu oferty otrzymują SMS-a. Jeśli ktoś uwierzy w otrzymaną wiadomość, to może stracić wszystkie swoje oszczędności.

Ataki oparte o fałszywe panele szybkich płatności obserwujemy już od ponad dwóch lat, jednak ostatnie tygodnie to niezwykły wzrost ich intensywności. Jednym z najczęściej używanych obecnie scenariuszy to – oprócz dopłaty za przesyłkę DHL – dopłata za ogłoszenie w serwisie OTOMOTO.PL.

Jak działają przestępcy

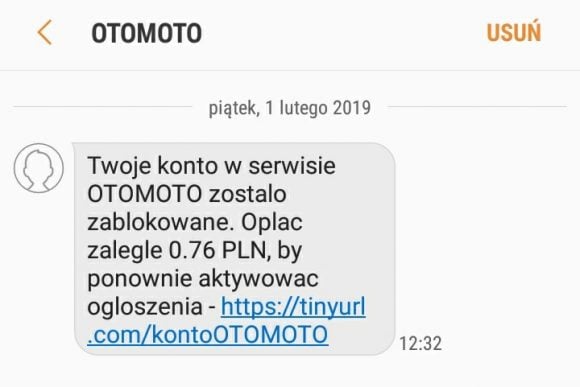

Schemat działania oszustów nie jest wyrafinowany, lecz jest bardzo skuteczny, ponieważ nawiązuje do faktycznie przeprowadzanych przez ofiarę operacji. Zaczyna się od chęci sprzedaży samochodu, która prędzej czy później sporą część sprzedających zaprowadzi do serwisu OTOMOTO.PL. Tam wystawiają ogłoszenie, za które płacą kilkadziesiąt złotych. Kilka godzin później otrzymują SMS-a, takiego jak poniżej.

Nadawcą jest „OTOMOTO” (ponieważ w SMS-ach, tak samo jak w e-mailach, można wpisać dowolną nazwę nadawcy), a wiadomość prosi o opłatę w symbolicznej kwocie – zaledwie 76 groszy, by aktywować ogłoszenie. W tym akurat przypadku link prowadził do adresu:

1 | https://dhl24.ml/5s55/1/payment.php?p=0.76 |

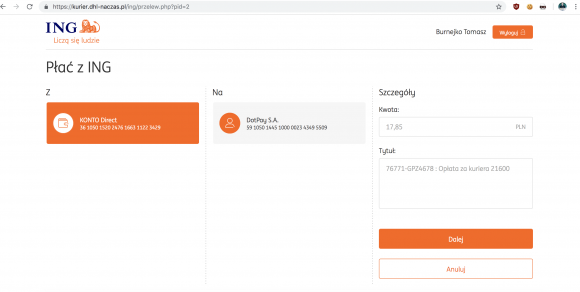

gdzie na ofiarę czekał fałszywy panel płatności, podobny do tego:

Poniżej znajdziecie nasz opis, jak dokładnie działa to oszustwo, a oto lista domen zgłoszonych nam do tej pory przez Czytelników, wykorzystywanych w wariancie ataku dedykowanego klientom OTOMOTO.PL:

1 2 3 4 5 6 7 8 9 10 11 12 | otomoto.pw otomoto.site p–otomoto.com p–otomoto.pl p–otomoto.online m–otomoto.com otomoto–pay.com otomoto–platnosc.com platnosc–otomoto.com platnosc–otomoto.pl pay–otomoto.com weryfikacja–otomoto.com |

Podsyłajcie kolejne – na pewno się przydadzą.

Jak to działa

W jaki sposób ofiary tracą wszystkie swoje pieniądze? Mechanizm jest prosty i odbywa się w kilku krokach.

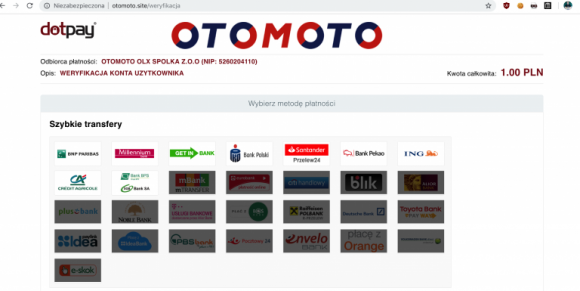

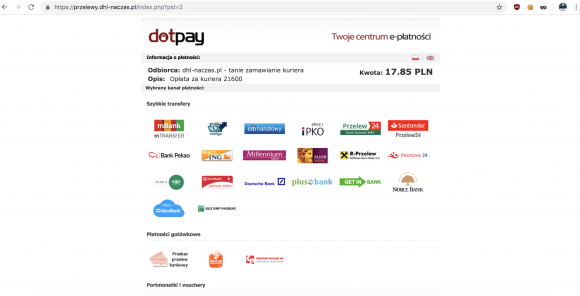

- Ofiara ląduje na fałszywej stronie pośrednika płatności. Dróg do wyboru, jak widzicie, jest wiele.

2. Ofiara nie zwraca uwagi na to, że nie jest na prawdziwej stronie Dotpaya i inicjuje proces płatności. Wybiera jeden z banków. Ofiara nie zwraca uwagi, że nie jest na stronie banku i podaje swój login.

3. Następnie podaje swoje hasło. Przestępcy omijają hasło maskowalne, wyświetlając całą maskę. Ofiara się cieszy, że nie musi w końcu liczyć literek swojego skomplikowanego hasła.

4. Przestępcy biorą login i hasło ofiary i logują się do prawdziwego banku, gdzie definiują przelew zaufany. Ofiara czeka.

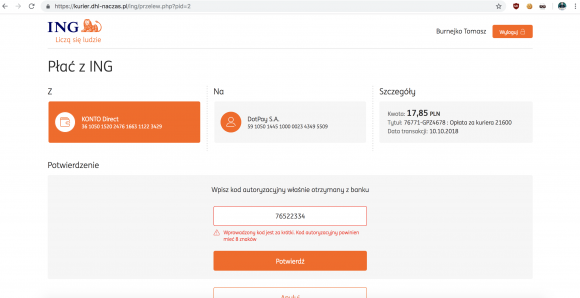

5. Gdy przelew jest zdefiniowany, ofiara lada moment dostanie wiadomość SMS z kodem jednorazowym. Trzeba przygotować jego wyłudzenie. Ofiara dostaje ekran łudząco podobny do systemu bankowego.

Wszystkie szczegóły płatności – oprócz numeru rachunku ofiary – się zgadzają. Ale kto sprawdza swój numer rachunku na stronie banku…

6. Ofiara jest proszona o podanie kodu jednorazowego, który właśnie przyszedł w SMS-ie.

7. Ofiara się myli, więc otrzymuje komunikat o błędzie. Następnym razem wpisuje kod prawidłowo.

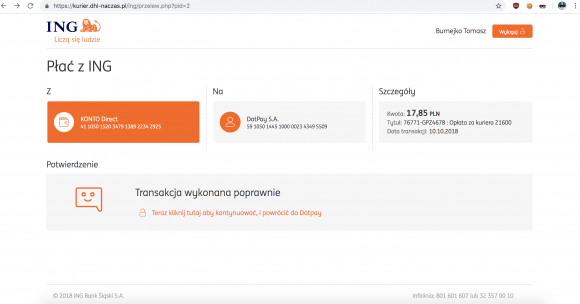

8. Proces zakończony prawidłowo, ofiara autoryzowała przelew zaufany, którym za chwilę z jej rachunku zostaną wyprowadzone wszystkie zgromadzone tam środki. Gdyby wykonanie przelewu wymagało np. zmiany limitów transakcji, ofiara zostanie poproszona o kod SMS ponownie, pod pretekstem błędu w poprzedniej próbie.

Jak rozpoznać atak przestępców

Ofiara ma dwukrotnie szansę zauważyć, że coś jest nie tak. Po pierwsze, jeśli strona twierdzi, że to Dotpay, to prawidłowy adres strony to dotpay.pl. Po drugie, każde logowanie na stronie banku powinno być poprzedzone weryfikacją, że jest to faktycznie strona banku. Poniżej przedstawiamy trzy scenariusze powodujące, że ludzie padają ofiarami przestępców:

- Niestety sprawdzanie adresu odwiedzanej strony nie jest regułą. Część użytkowników nie patrzy w ogóle na adresy stron, które odwiedza, nawet gdy płaci przez internet.

- Na urządzeniach mobilnych często adres jest mniej widoczny i łatwiej, niż na komputerze, nie zwrócić uwagi na nieprawidłową zawartość tego pola.

- Czasem bywa tak, jak opisał jeden z Czytelników, który padł ofiarą ataku: „Niby wiem, jak wyglądają te ataki, ale akurat byłem lekko wypity i nie zwróciłem uwagi”. Morał – piłeś, nie klikaj.

źródło: zaufanastronatrzecia.pl